AdobeColdFusion任意命令执行漏洞的示例分析

这篇文章将为大家详细讲解有关Adobe ColdFusion 任意命令执行漏洞的示例分析,文章内容质量较高,因此小编分享给大家做个参考,希望大家阅读完这篇文章后对相关知识有一定的了解。

公司主营业务:网站建设、网站设计、移动网站开发等业务。帮助企业客户真正实现互联网宣传,提高企业的竞争能力。创新互联是一支青春激扬、勤奋敬业、活力青春激扬、勤奋敬业、活力澎湃、和谐高效的团队。公司秉承以“开放、自由、严谨、自律”为核心的企业文化,感谢他们对我们的高要求,感谢他们从不同领域给我们带来的挑战,让我们激情的团队有机会用头脑与智慧不断的给客户带来惊喜。创新互联推出米东免费做网站回馈大家。

0x00 事件描述

Adobe ColdFusion 在 2017 年 9 月 12 日发布的安全更新中提及到之前版本中存在严重的反序列化漏洞(CVE-2017-11283, CVE-2017-11284),可导致远程代码执行。当使用 Flex 集成服务开启 Remote Adobe LiveCycle Data Management access 的情况下可能受到该漏洞的影响,使用该功能会开启 RMI 服务,监听的端口为 1099。ColdFusion 自带的 Java 版本过低,不会在反序列化之前对 RMI 请求中的对象类型进行检验。

360CERT 经过分析验证,确认该漏洞确实存在,请相关用户尽快进行更新处理。

0x01 影响版本

1.ColdFusion (2016 release) Update 4 以及之前的版本

2.ColdFusion 11 Update 12 以及之前版本

0x02 漏洞利用验证

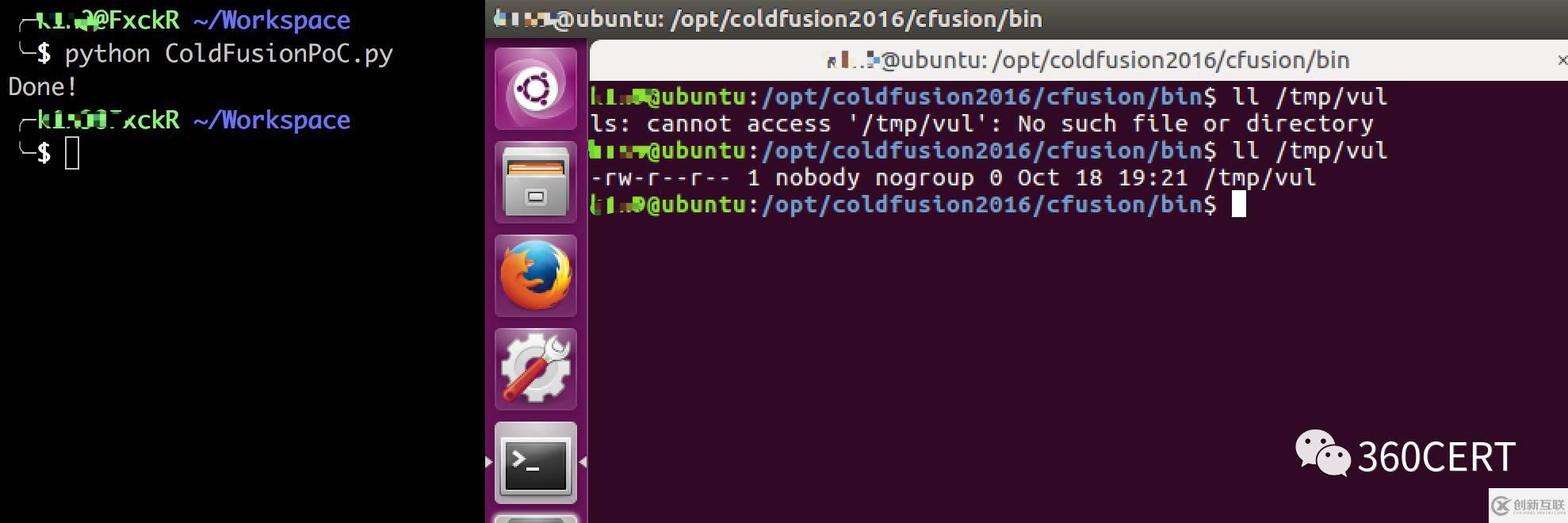

往 RMI 服务发送构造好的 payload 做一个简单的远程代码执行验证。

0x03 修复方案

1.在管理页面关闭 Remote Adobe LiveCycle Data Management access

2.升级最新补丁 ColdFusion (2016 release) Update 5,ColdFusion 11 Update 13

关于Adobe ColdFusion 任意命令执行漏洞的示例分析就分享到这里了,希望以上内容可以对大家有一定的帮助,可以学到更多知识。如果觉得文章不错,可以把它分享出去让更多的人看到。

分享文章:AdobeColdFusion任意命令执行漏洞的示例分析

本文URL:https://www.cdcxhl.com/article30/ghopso.html

成都网站建设公司_创新互联,为您提供网站维护、软件开发、静态网站、关键词优化、自适应网站、企业建站

声明:本网站发布的内容(图片、视频和文字)以用户投稿、用户转载内容为主,如果涉及侵权请尽快告知,我们将会在第一时间删除。文章观点不代表本网站立场,如需处理请联系客服。电话:028-86922220;邮箱:631063699@qq.com。内容未经允许不得转载,或转载时需注明来源: 创新互联

- 你的手机网站应该这样做吗 2016-08-07

- 团购网大全123-新手做网站优化应该注意哪些事项? 2013-11-15

- 利用长尾关键词排名去做网站SEO优化 2023-04-13

- 网站快速收录的技巧 2016-08-17

- 做网站优化,文章编辑需要注意的要点 2016-11-03

- 东莞网站设计公司_确定一家公司做网站服务? 2021-09-20

- 做网站如何做到别出心裁的个性 2023-03-25

- 企业建站需要提供什么资料 2015-09-03

- 深圳做网站谈如何让脚本运行得更好 2022-06-17

- 成都网站制作―中小型企业网站被降权是否真的需要做网站诊断 2016-08-04

- 百度算法改进后我们该如何做网站优化 2021-11-30

- 公司做网站流程是怎样的? 2022-12-13