ACL(accesscontrollist)访问控制列表(理论篇)-创新互联

ACL(access control list):访问控制列表(多用于路由、三层交换中建立包过滤防火墙)

一、ACL分类

1、标准型访问控制列表

(1)只能基于源IP 地址过滤

(2)该种列表的访问控制列表号为1~99

2、扩展访问控制列表

(1)基于源IP、目的IP、指定协议、端口、标志过滤数据

(2)该种列表的访问控制列表号为100~199

3、命名访问控制列表——包含标准访问和扩展访问

(1)该种列表允许在标准和扩展列表中使用“名称代替表号”

二、过滤参数

1、访问控制列表基于三层(基于IP) 四层(基于端口、协议)进行过滤

2、应用防火墙,基于七层进行过滤

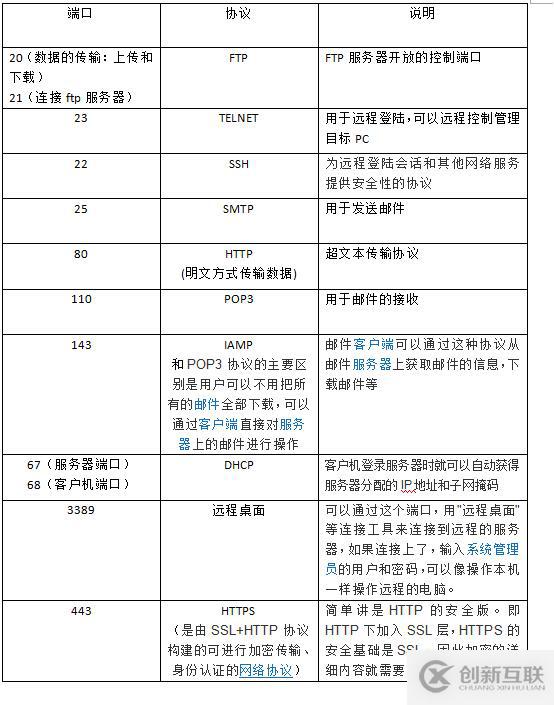

3、常用端口以及协议如下图

4、访问控制列表在接口应用的方向

出:已经过路由器的处理,正离开路由器接口的数据包

入:已达到路由器接口的数据包,将被路由器处理

三、ACL作用

1、ACL根据人为定义好的规则对数据包进行过滤

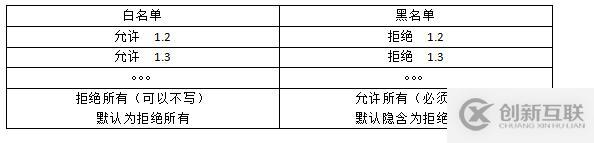

四、白名单 黑名单

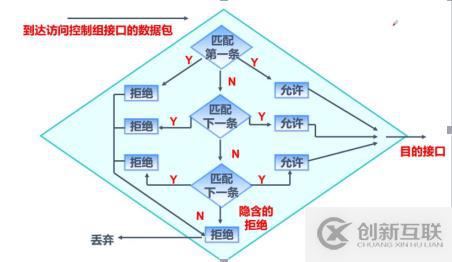

匹配流程图:

匹配规则:自上而下所有,逐条匹配,默认隐含拒绝所有

五、配置

1、标准访问控制列表配置

(1)创建ACL

access - list access-list-number {permit | deny} source 【source-wildcard】access-list 1 deny any :拒绝所有

access-list-number :列表号(1—99)

source[source-wildcard]:源IP+子网掩码反码

关键字:host / any

(2)删除ACL

no access - list access-list-number(3)将ACL应用于端口

ip access-group access-list-number { in | out }(4)取消ACL应用在端口

no ip access-group access-list-number { in | out }TIP : ACL的访问控制列表in口大部分在离限制方近的一端

2、扩展访问控制列表

(1)创建ACL

access - list access-list-number {permit | deny} protocol { source source-wildcard destination destination-wildcard } 【 operator operan】protocol:协议名称(TCP、UDP、 ICMP........)

source-wildcard destination destination-wildcard:源IP、掩码反码和目标IP、掩码反码

operator operan:服务的端口或者名字(80/www服务)

(2)删除ACL

no access - list access-list-numbe(3)将ACL应用于端口

ip access-group access-list-number { in | out }(4)在接口上取消ACL的应用

no ip access-group access-list-number { in | out }TIP:ip包含所有协议

any any:源IP 、目标IP

3、命名访问控制列表

(1)创建ACL

ip access-list { standard | extended } access-list-nameaccess-list-name:列表名称(自己取);

(2)配置标准命名ACL

[ Sequence-Number ] { permit | deny } source [ source-wildcard]Sequence-Number :列表中的序列号;决定ACL语句在列表当中的位置。

(3)配置扩展命名ACL

[ Sequence-Number ] { permit | deny } protocol source { source-wildcard destination destination-wildcard } 【 operator operan 】(4)删除组中单一ACL语句

——no Sequence-Number

——no ACL语句

(5)删除整组ACL

no ip access-list { standard | extended } access-list-name(6)将ACL应用于接口

ip access-group access-list-name { in | out }(7) 取消接口上ACL的应用

ip access-group access-list-name { in | out(8)在ACL中添加特定序列号的语句

ip access-list { standard | extended } access-list-name

Sequence-Number +执行的操作命令拓展:

1、NAT地址转换:一个私网转换为一个公网地址

2、特殊形式

PAT:多个私网转换为一个公网地址 (端口多路复用)

作用:缓解了可用IP地址资源的枯竭,提高了IP地址的利用率。

另外有需要云服务器可以了解下创新互联cdcxhl.cn,海内外云服务器15元起步,三天无理由+7*72小时售后在线,公司持有idc许可证,提供“云服务器、裸金属服务器、高防服务器、香港服务器、美国服务器、虚拟主机、免备案服务器”等云主机租用服务以及企业上云的综合解决方案,具有“安全稳定、简单易用、服务可用性高、性价比高”等特点与优势,专为企业上云打造定制,能够满足用户丰富、多元化的应用场景需求。

网站标题:ACL(accesscontrollist)访问控制列表(理论篇)-创新互联

文章分享:https://www.cdcxhl.com/article44/dpoehe.html

成都网站建设公司_创新互联,为您提供用户体验、全网营销推广、网站维护、营销型网站建设、动态网站、定制网站

声明:本网站发布的内容(图片、视频和文字)以用户投稿、用户转载内容为主,如果涉及侵权请尽快告知,我们将会在第一时间删除。文章观点不代表本网站立场,如需处理请联系客服。电话:028-86922220;邮箱:631063699@qq.com。内容未经允许不得转载,或转载时需注明来源: 创新互联

- 网站设计怎么做才能有效增强用户体验 2022-05-25

- 营销网站在用户体验和实际操作层面有什么特点 2016-11-15

- 成都SEO优化网站用户体验提升都有哪些技巧? 2023-04-21

- 用户体验,是一个网站建设中最想抓住的一个亮点 2022-06-23

- SEO网站用户体验的优化 2023-04-11

- 让用户深度参与是网站建设做好用户体验的有效捷径 2022-05-24

- 深圳网站建设要看重用户体验 2021-04-23

- 网站制作开发要怎样提升用户体验 2023-04-14

- 上海网站建设提升用户体验,靠的不仅仅是设计 2022-05-31

- 网站公司关注的用户体验有哪些? 2022-05-30

- 用户体验效果依然是网站建设重点所在 2016-11-02

- 购物商城网站详情页用户体验好与坏的差别 2016-03-19