JavaScript公共库event-stream被植入恶意代码预警的示例分析

这篇文章给大家介绍JavaScript公共库event-stream被植入恶意代码预警的示例分析,内容非常详细,感兴趣的小伙伴们可以参考借鉴,希望对大家能有所帮助。

成都创新互联主营淮阳网站建设的网络公司,主营网站建设方案,成都app软件开发公司,淮阳h5微信小程序搭建,淮阳网站营销推广欢迎淮阳等地区企业咨询

0x00 事件背景

2018年11月21日,名为FallingSnow的用户在知名JavaScript应用库event-stream在github Issuse中发布了针对植入的恶意代码的疑问,表示event-stream中存在用于窃取用户数字钱包的恶意代码。

360-CERT从该Issuse中得知,大约三个月前,由于缺乏时间和兴趣,event-stream原作者@dominictarr将其开发交给另一位名为@Right9ctrl的程序员。

随后,Right9ctrl发布了包含新依赖关系的Event-Stream 3.3.6 - Flatmap-Stream0.1.1。

其中,Flatmap-Stream v0.1.1 正是是包含恶意代码的npm package。

据分析,该package中的恶意代码主要作用是:它将窃取用户的钱包信息,包括私钥,并将其发送到copayapi.host的8080端口上,目前npm官网已经下架处理。

在实际生产应用中,event-stream库属于一个跨平台的应用,影响面会比较广泛。

360-CERT建议相关用户,特别是互联网相关的企业,应该针对自身IDC线上环境、办公网环境进行安全评估。

0x01 影响范围

Event-Stream 3.3.6版本

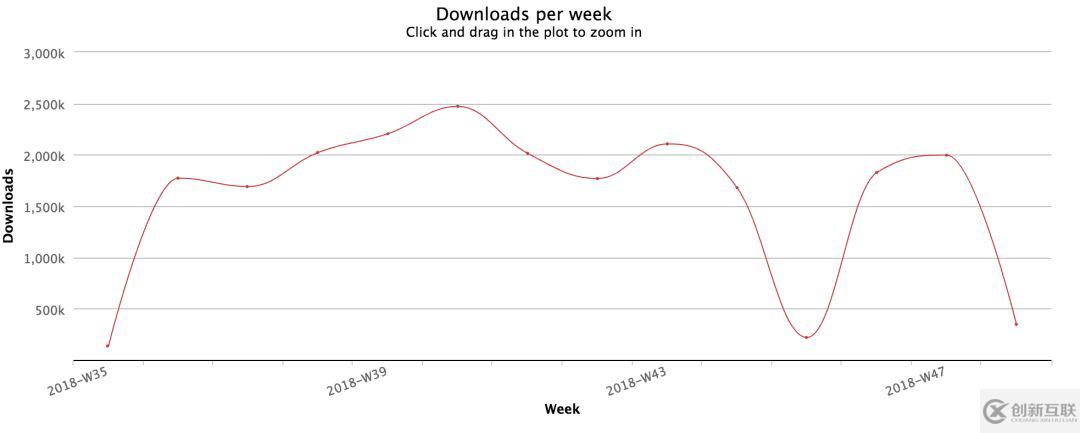

这是一个非常受欢迎的JavaScript库,在npm.org存储库上每周下载量超过200万。

恶意依赖已经存在了2.5个月内未被发现。

关于JavaScript公共库event-stream被植入恶意代码预警的示例分析就分享到这里了,希望以上内容可以对大家有一定的帮助,可以学到更多知识。如果觉得文章不错,可以把它分享出去让更多的人看到。

本文题目:JavaScript公共库event-stream被植入恶意代码预警的示例分析

地址分享:https://www.cdcxhl.com/article24/jisjje.html

成都网站建设公司_创新互联,为您提供虚拟主机、全网营销推广、建站公司、网站策划、手机网站建设、自适应网站

声明:本网站发布的内容(图片、视频和文字)以用户投稿、用户转载内容为主,如果涉及侵权请尽快告知,我们将会在第一时间删除。文章观点不代表本网站立场,如需处理请联系客服。电话:028-86922220;邮箱:631063699@qq.com。内容未经允许不得转载,或转载时需注明来源: 创新互联

- 网站设计对流量吸引有什么帮助 2021-12-09

- 网站设计时考虑到网站优化,应该注意点什么 2017-02-16

- 网站设计应该满足哪些要求具体做法有哪些 2022-11-15

- 在网站设计中如何更好的展示企业文化 2021-12-23

- 上海网站设计公司UI设计和前端开发有哪些区别 2020-11-13

- 网站设计首页的注意事项 2016-10-27

- 电子商务网站设计技巧 2015-02-06

- 网站设计怎么才可以把握住用户的心 2016-11-14

- 用户体验怎么通过网站设计实现? 2021-06-24

- 广州网站设计时要注意的几个点? 2022-12-22

- 网站设计制作公司之成都网站建设的重要性 2016-11-12

- 网站设计应考虑哪些内容 2016-09-21