如何使用JSPanda扫描客户端原型污染漏洞

2022-10-03 分类: 网站建设

JSPanda是一款功能强大的客户端原型污染漏洞扫描工具,该工具可以对从源代码中收集的所有单词进行污染操作,并将其显示在屏幕上。因此,它可能会产生假阳性结果。这些输出信息仅为研究人员提供额外的安全分析信息,其目的并非实现完全的自动化操作。

注意事项:当前版本的JSPanda还不具备检测高级原型污染漏洞的能力。

JSPanda运行机制 使用了多种针对原型污染漏洞的Payload; 可以收集目标项目中的所有链接,并对其进行扫描,然后添加Payload至JSPanda所获取到的URL中,并使用无头Chromedriver导航至每一条URL链接; 扫描目标JavaScript库源代码中潜在易受攻击的所有单词,JSPanda可以扫描目标项目中的脚本工具,并创建一个简单的JS PoC代码,以帮助广大研究人员对目标代码执行手动扫描; 工具要求 下载并安装最新版本的Google Chrome浏览器以及Chromedriver驱动程序; Selenium 工具下载广大研究人员可以使用下列命令将该项目源码克隆至本地:

git clone https://github.com/RedSection/jspanda.git 工具运行(1) 执行扫描

首先,我们需要将目标项目的URL地址添加进JSPanda的url.txt文件中,比如说“example.com”。添加完成后,我们就可以运行下列命令来执行扫描了:

python3.7 jspanda.py(2) 基础源代码分析

首先,我们需要将一个JavaScript库的源代码添加至analyze.js中,然后使用analyze.py文件来生成PoC代码。

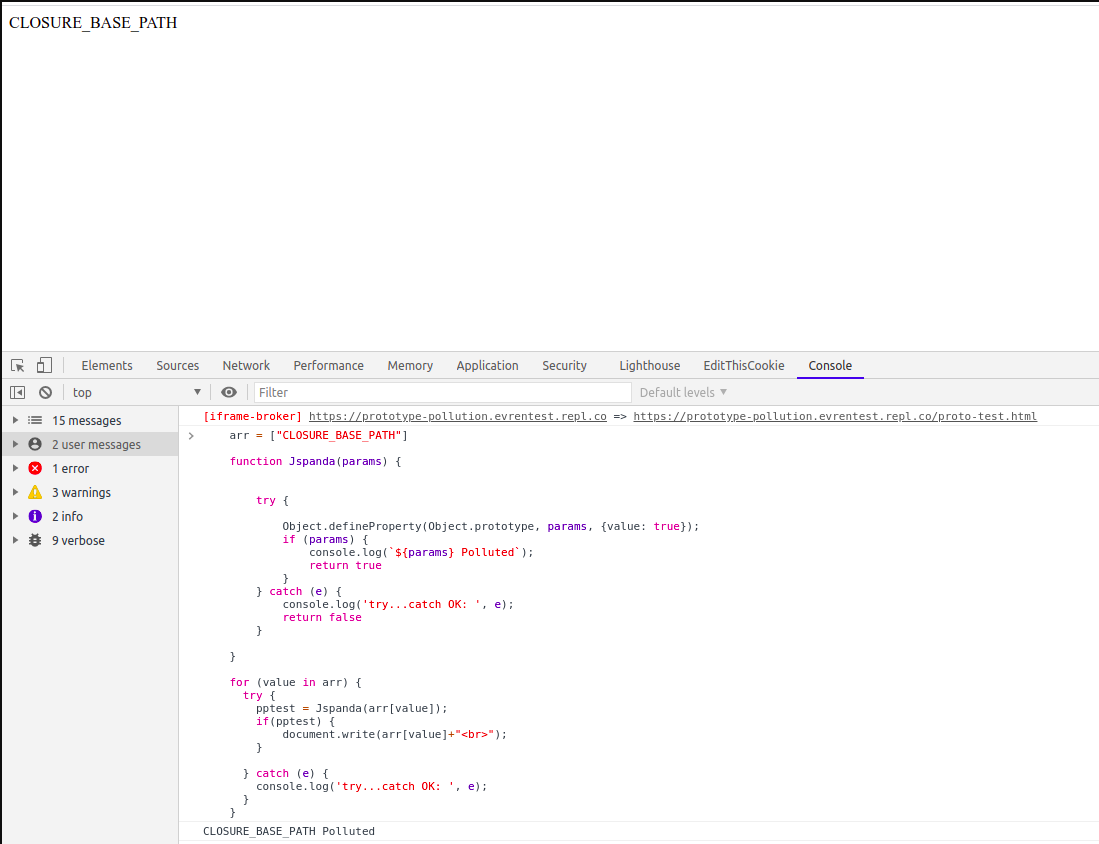

接下来,在Chrome浏览器的命令行终端窗口中执行我们刚才生成的PoC代码。它将会对从源代码中收集到的所有单词进行污染操作,并将结果显示在控制台窗口中。这个过程有可能会产生假阳性结果。这些输出信息仅为研究人员提供额外的安全分析信息,其目的并非实现完全的自动化操作。

运行命令如下:

python3.7 analyze.py 源代码分析截图

视频地址:【点我观看】

项目地址JSPanda:【GitHub传送门】

文章名称:如何使用JSPanda扫描客户端原型污染漏洞

当前地址:https://www.cdcxhl.com/news47/201297.html

成都网站建设公司_创新互联,为您提供做网站、网站建设、定制开发、ChatGPT、App开发、微信公众号

声明:本网站发布的内容(图片、视频和文字)以用户投稿、用户转载内容为主,如果涉及侵权请尽快告知,我们将会在第一时间删除。文章观点不代表本网站立场,如需处理请联系客服。电话:028-86922220;邮箱:631063699@qq.com。内容未经允许不得转载,或转载时需注明来源: 创新互联

猜你还喜欢下面的内容

- https网站打不开如何解决 2022-10-03

- DigiCert相关证书的价格影响因素以及申请的好处 2022-10-03

- 从云计算过渡到雾计算 2022-10-03

- 挑选优质服务器代理商的黄金法则 2022-10-03

- ssl证书一年多少钱,有免费的吗 2022-10-03

- 租用韩国服务器好不好?韩国服务器有什么优势? 2022-10-03

- 云主机迁移数据复杂吗?数据如何迁移到云主机 2022-10-03

- 使用CDN的海外服务器,有什么好? 2022-10-03

- https证书申请都需要什么材料 2022-10-03

- 软件即服务SaaS云模式发展步入红利期 2022-10-03

- 如何让服务器高效运行并降低其运行的成本 2022-10-03

- 不要对云中运行ERP的8种误解所蒙蔽 2022-10-03

- 站群高防服务器租用选择技巧和方法 2022-10-03

- 云计算是什么?云服务运营商提供哪些服务? 2022-10-03

- 免费代码签名证书是什么代码签名是为了什么 2022-10-03

- 分享十个便宜VPS主机-VPS服务器建站和搭建应用服务体验 2022-10-03

- 韩国服务器怎么样?韩国服务器租用性能指标要求 2022-10-03

- 香港服务器租用为什么要数据备份? 2022-10-03

- 浏览https提醒安全证书错误该怎么办?怎样在浏览器安装证书? 2022-10-03