pat静态和动态的转换以及远程登录-创新互联

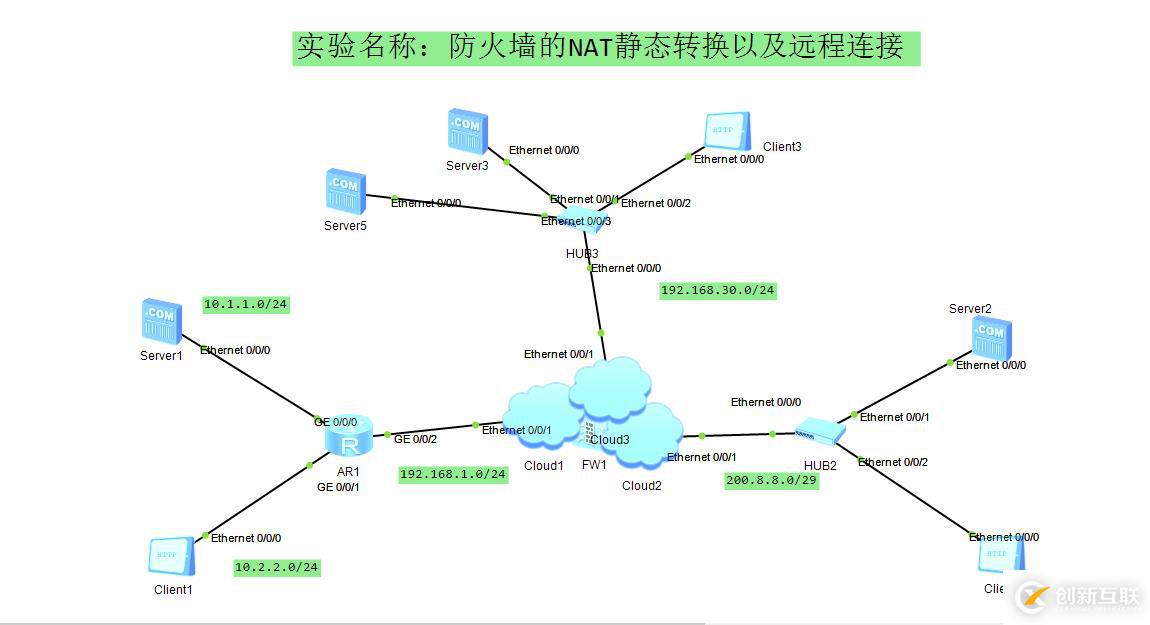

实验要求:

1.将10.1.1.0和10.2.2.0两个私有网段通过PAT动态形式转换成公网来访问

2..将10.1.1.0和10.2.2.0两个私有网段通过PAT静态(端口映射)形式转换成公网来访问

3.利用SSH和ASDM远程登录来访问内网

实验步骤及思路

基于咋天的实验

server1

ip 10.1.1.0

子网掩码:255.255.255.0

网关:10.1.1.254

Client1

ip 10.2.2.0

子网掩码:255.255.255.0

网关:10.2.2.254

server2

ip 20.8.8.2

子网掩码:255.255.255.248

网关:200.8.8.6

Client2

ip 200.8.8.1

子网掩码:255.255.255.248

网关:200.8.8.6

server3

ip 192.168.30.100

子网掩码:255.255.255.0

网关:192.168.30.254

server5

ip 192.168.30.101

子网掩码:255.255.255.0

网关:192.168.30.254

Client3

ip 192.168.30.1

子网掩码:255.255.255.0

网关:192.168.30.25

在防火墙上配置动态PAT:

asa(config)# object network ob-in(名字)

asa(config-network-object)# subnet 10.1.1.0 255.255.255.0 要转换的私网网段

asa(config-network-object)# subnet 10.2.2.0 255.255.255.0要转换的私网网段

asa(config-network-object)# nat (inside,outside) dynamic 200.8.8.3 要转换的公网

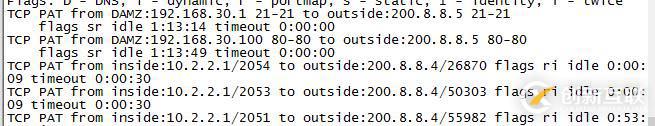

show xlate命令查看xlate表

clear xlate清除

验证,测试如下图所示

配置静态PAT(端口映射)

asa(config)# object network ob-out(名字)

asa(config-network-object)# host 200.8.8.4 要转换的公网(注:前面动态用过200.8.8.3所以要换个地址否则会起冲突)

asa(config)# object network dmz01(名字)

asa(config-network-object)# host 192.168.3.100 要转换的私网地址

asa(config-network-object)# nat (dmz,outside) static ob-out service tcp 80 80 服务器端口号

asa(config)# object network ob-out(名字)

asa(config-network-object)# host 200.8.8.4

asa(config)# object network dmz02 要转换的公网

asa(config-network-object)# host 192.168.3.101 要转换的私网

asa(config-network-object)# nat (dmz,outside) static ob-out service tcp 21 21 服务器端口号

写一条acl:

asa(config)#access-list out_to_dmz(名字) permit tcp any object dmz01 eq http 允许的服务器

asa(config)#access-list out_to_dmz (名字)permit tcp any object dmz02 eq ftp 允许的服务器

asa(config)#access-group out_to_dmz in interface outside 调用

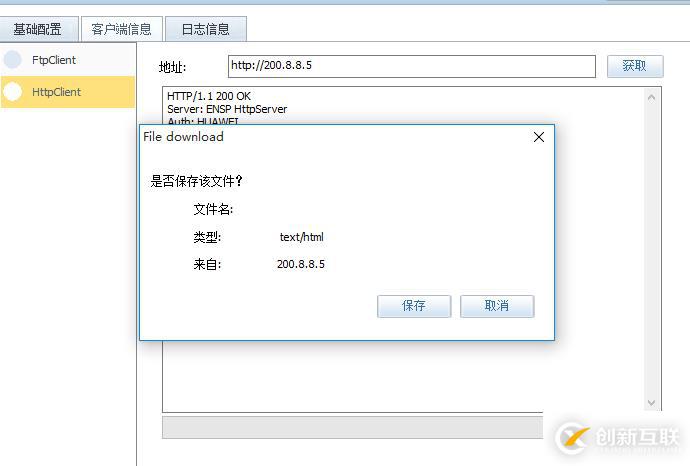

验证,测试

在Client2上输入映射的端口,如下

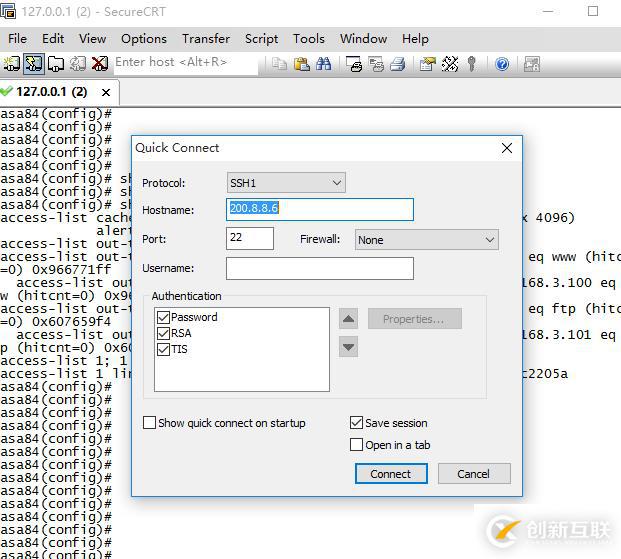

使用SSH远程访问内网

asa(config)# hostname asa842 配置名字

asa842(config)# domain-name asadomain.com 配置域名(可任意)

asa842(config)# crypto key generate rsa modulus 1024 生成RSA密钥对,密钥的长度默认是1024位

asa842(config)# ssh 0 0 outside 要远程登录的地址(0 0 表示任何一个)

asa842(config)# username ssh password cisco 配置密码

asa842(config)# aaa authentication ssh console LOCAL 3a认证

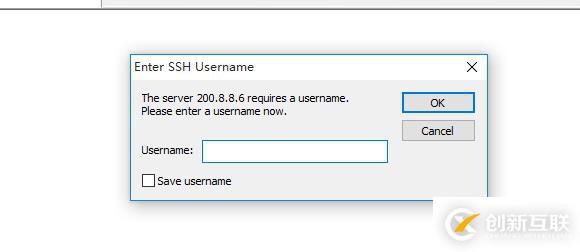

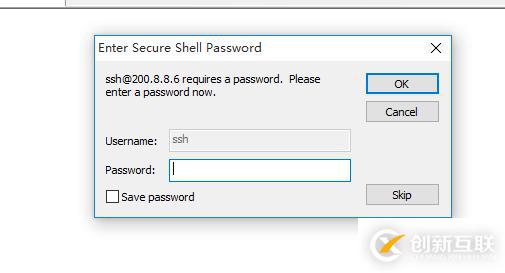

验证,测试

进入界面输入用户名

输入密码

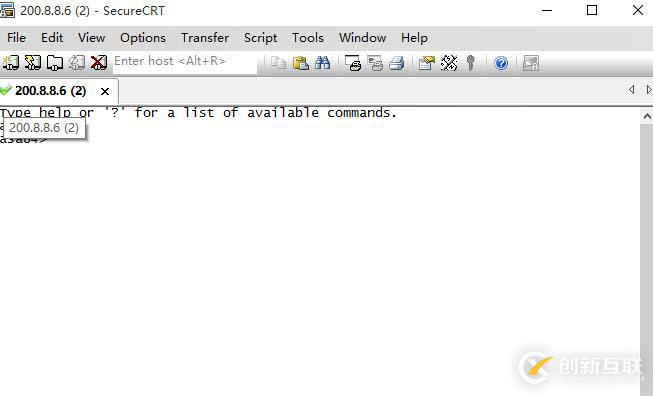

然后就可以进去了

在里面就可以更改配置

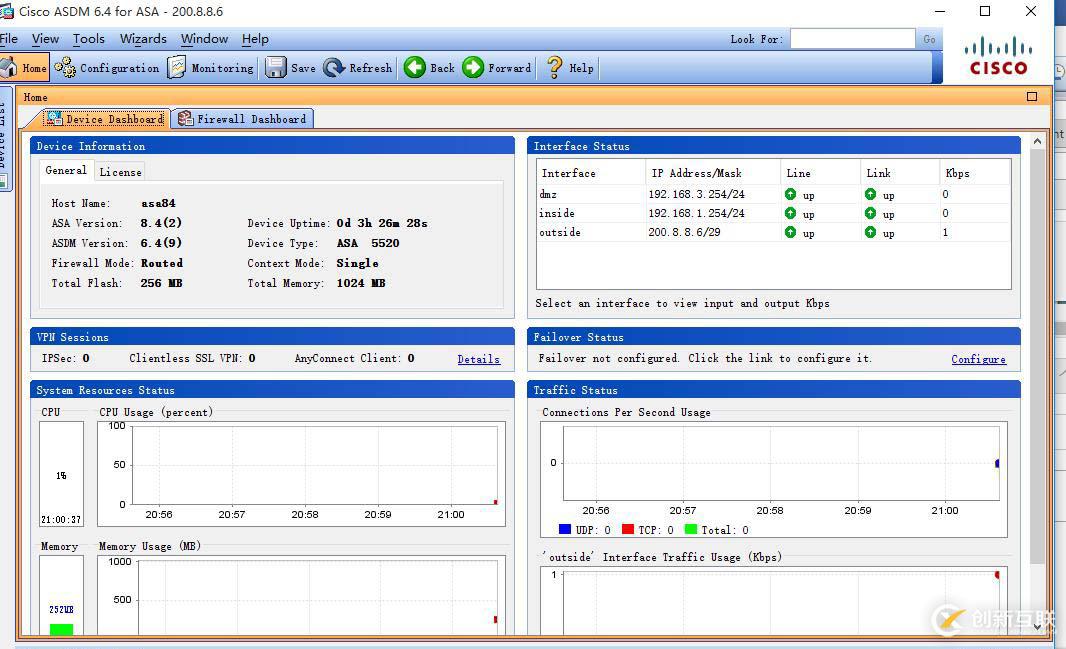

ASDM远程登录

asa842(config)# http server enable 启用HTTPS服务

asa842(config)# http 0 0 outside 允许从outside接口

通过https管理

asa842(config)# asdm image disk0:/asdm-649.bin 提供客户端下载ASDM软件

asa842(config)# username cisco password cisco privilege 15 权限15为管理员权限,默认为1

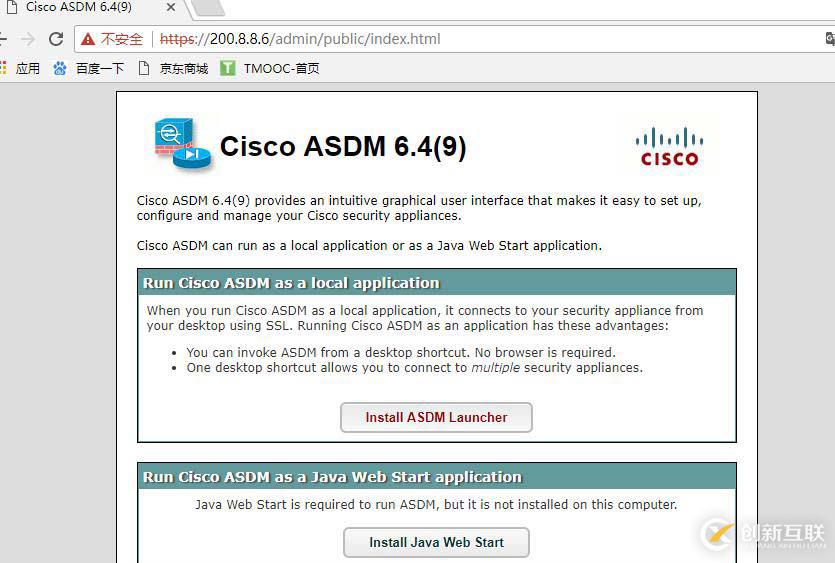

验证,测试

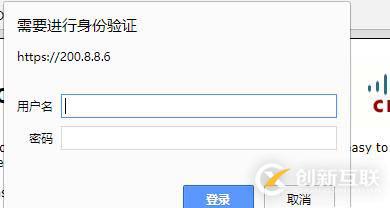

在网页通过https://200.8.8.6访问如下图所示

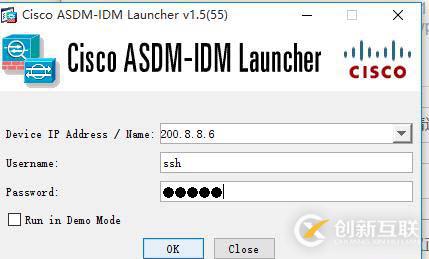

进入Install ASDM Launcher如下图

输入用户名和密码

输入用户名和密码进入

另外有需要云服务器可以了解下创新互联scvps.cn,海内外云服务器15元起步,三天无理由+7*72小时售后在线,公司持有idc许可证,提供“云服务器、裸金属服务器、高防服务器、香港服务器、美国服务器、虚拟主机、免备案服务器”等云主机租用服务以及企业上云的综合解决方案,具有“安全稳定、简单易用、服务可用性高、性价比高”等特点与优势,专为企业上云打造定制,能够满足用户丰富、多元化的应用场景需求。

新闻标题:pat静态和动态的转换以及远程登录-创新互联

网页地址:https://www.cdcxhl.com/article30/epipo.html

成都网站建设公司_创新互联,为您提供虚拟主机、云服务器、手机网站建设、关键词优化、微信小程序、定制网站

声明:本网站发布的内容(图片、视频和文字)以用户投稿、用户转载内容为主,如果涉及侵权请尽快告知,我们将会在第一时间删除。文章观点不代表本网站立场,如需处理请联系客服。电话:028-86922220;邮箱:631063699@qq.com。内容未经允许不得转载,或转载时需注明来源: 创新互联

- 网站建设规划前提找家专业建站公司 2022-06-05

- 电子商务网站建设需要注意哪些事项 2021-03-04

- 在选择电子商务平台之前要问的6个问题 2022-10-29

- 电子商务网站的响应式设计的优点和缺点是什么 2019-11-09

- 中小企业电子商务的应用现状和存在的问题 2022-05-01

- 企业信息化网站+电子商务模式 2016-08-25

- 成都电子商务网站建设基本方案 2022-10-22

- 重庆网站建设-影响中小企业电子商务网站使用体验的因素分析 2021-10-08

- 做电子商务网站关键是什么 2022-06-04

- 电子商务网站建设的必要性 2021-04-14

- 电子商务网站这样设计才能提高竞争力 2021-04-28

- 如何快速获得新的电子商务网站优化排名方法! 2014-02-16