LibreOffice套件远程代码执行漏洞实例分析

这篇文章主要讲解了“LibreOffice套件远程代码执行漏洞实例分析”,文中的讲解内容简单清晰,易于学习与理解,下面请大家跟着小编的思路慢慢深入,一起来研究和学习“LibreOffice套件远程代码执行漏洞实例分析”吧!

创新互联于2013年开始,是专业互联网技术服务公司,拥有项目成都网站制作、做网站网站策划,项目实施与项目整合能力。我们以让每一个梦想脱颖而出为使命,1280元开州做网站,已为上家服务,为开州各地企业和个人服务,联系电话:18980820575

与不需要用户交互的下载相比,基于文档的攻击通常包含某种社交工程组件。从被诱骗开放附件以启用宏,攻击者正在使用各种主题和鱼类网络钓鱼技术来感染他们的受害者。

今天我们来看看LibreOffice中的漏洞,LibreOffice是免费的开源办公套件,OpenOffice(现在是Apache OpenOffice)可用于Windows,Mac和Linux。

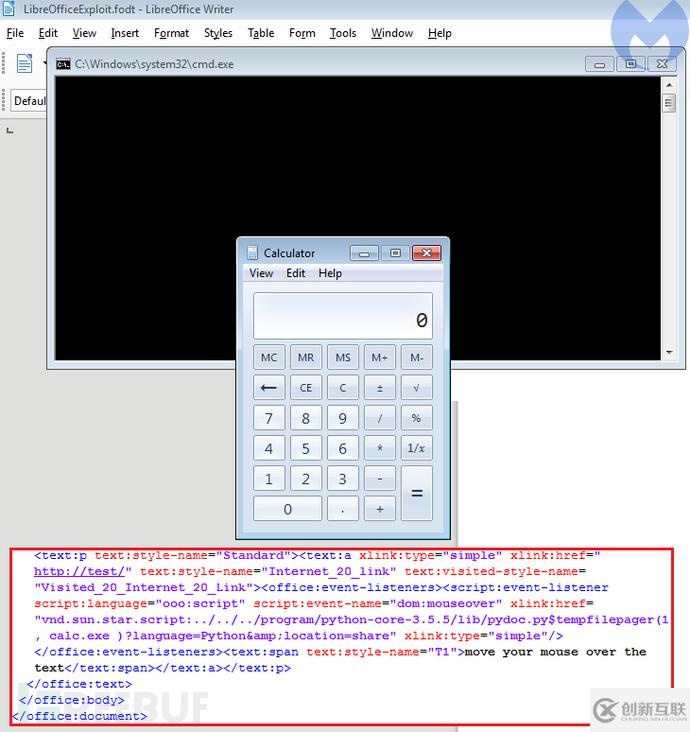

攻击者可以利用此漏洞执行远程代码,这可能会导致系统崩溃。该缺陷使用鼠标悬停事件,这意味着必须欺骗用户将鼠标放在文档中的链接上。这会触发Python文件的执行(与LibreOffice一起安装)并允许传递和执行参数。

我们测试了John Lambert共享的几个payload。流程通常如下所示:

soffice.exe -> soffice.bin -> cmd.exe -> calc.exe

该漏洞已在LibreOffice中修补,但尚未在Apache OpenOffice中修补。时间会告诉我这个漏洞最终是否会在野外使用。值得注意的是,不是每个人都使用Microsoft Office,威胁参与者可以将其视为针对他们知道可能使用开源生产力软件的特定受害者。

感谢各位的阅读,以上就是“LibreOffice套件远程代码执行漏洞实例分析”的内容了,经过本文的学习后,相信大家对LibreOffice套件远程代码执行漏洞实例分析这一问题有了更深刻的体会,具体使用情况还需要大家实践验证。这里是创新互联,小编将为大家推送更多相关知识点的文章,欢迎关注!

分享名称:LibreOffice套件远程代码执行漏洞实例分析

文章位置:https://www.cdcxhl.com/article26/iihgcg.html

成都网站建设公司_创新互联,为您提供网站收录、网站内链、网站导航、品牌网站制作、电子商务、营销型网站建设

声明:本网站发布的内容(图片、视频和文字)以用户投稿、用户转载内容为主,如果涉及侵权请尽快告知,我们将会在第一时间删除。文章观点不代表本网站立场,如需处理请联系客服。电话:028-86922220;邮箱:631063699@qq.com。内容未经允许不得转载,或转载时需注明来源: 创新互联

- 浅谈短视频APP开发模式 2022-07-17

- APP开发与网站建设开发有啥区别? 2023-03-11

- 成都app开发,可能会遇到这些困扰 2022-07-22

- 成都APP开发方式优劣比较 2023-03-24

- 企业APP开发-开发APP会给企业带什么有什么好处? 2016-11-09

- 杭州货车APP开发有哪些功能及服务? 2020-12-30

- 如何让你的大连手机APP开发软件脱颖而出 2023-03-21

- 福州物流app开发的基本功能介绍 2023-03-14

- aPP开发周期受哪些因素的影响 2021-08-11

- 怎么使你的APP一夜爆红,创新互联APP开发秘籍传授 2022-08-08

- APP开发公司:你需要提前了解的具体开发流程 2020-11-15

- 北京APP开发界面设计的“丛林法则” 2021-05-14